T: Zabezpieczenia sieciowe.

Nowe funkcje zabezpieczeń:

- Menedżer autoryzacji - dostarcza projektantom aplikacji elastyczną architekturę umożliwiającą integrację (w aplikacjach) kontroli dostępu opartej na rolach, a administratorom, którzy używają tych aplikacji, dostęp w naturalny i intuicyjny sposób: dzięki przypisaniu ról użytkownika związanych ze stanowiskiem.

- Przechowywane nazwy użytkowników i hasła - narzędzie zapewnia bezpieczny magazyn nazw użytkowników i haseł niezbędnych w celu uzyskania dostępu do sieci lub do zasobów internetowych.

- Zasady ograniczeń oprogramowania - zasada zabezpieczeń umożliwia administratorom blokowanie działania oprogramowania na podstawie jego algorytmu haszowania, skojarzonej z nim ścieżki do pliku, certyfikatu wydawcy lub strefy internetowej, w której oprogramowanie jest uruchomione.

Zmiany w istniejących funkcjach zabezpieczeń w systemach Windows Server:

- Urzędy certyfikacji - mechanizm urzędów certyfikacji został znacznie udoskonalony oraz uzupełniony o nowe funkcje.

- Delegowanie ograniczone - za pomocą tej funkcji zabezpieczeń można określać, jakie usługi mają być zaufane w kwestii delegowania dla danego serwera.

- Uprawnienia efektywne - to narzędzie oblicza uprawnienia udzielone określonemu użytkownikowi lub grupie.

- System szyfrowania plików (EFS) - nie wymaga agenta odzyskiwania.

- Członkostwo w grupie Wszyscy - wbudowana grupa Wszyscy obejmuje członków grup Użytkownicy uwierzytelnieni i Goście.

- Inspekcja - zapewnia bardziej opisowe zdarzenia inspekcji i oferuje możliwość wyboru, które operacje mają być poddawane inspekcji podczas badania zdarzeń dostępu do obiektów.

- Ponowne stosowanie domyślnych ustawień zabezpieczeń - procedura umożliwia łatwe ponowne stosowanie domyślnych ustawień zabezpieczeń w systemach z rodziny Windows 2003 Server.

Zadanie1:

Najważniejsze wskazówki dotyczące zabezpieczeń:

- Ogranicz do zaufanego personelu fizyczny dostęp do komputerów, zwłaszcza do kontrolerów domen. Fizyczny dostęp do serwera stwarza duże zagrożenie dla bezpieczeństwa. Intruz może uzyskać nieuprawniony dostęp do danych lub dokonać ich modyfikacji, jak również może zainstalować urządzenia lub oprogramowanie mające na celu obejście zabezpieczeń. Aby zapewnić bezpieczeństwo systemu, należy ograniczyć fizyczny dostęp do wszystkich serwerów i sprzętu sieciowego.

- Dla zadań administracyjnych stosuj zasadę najmniejszego uprawnienia. Stosując zasadę najmniejszego uprawnienia, administratorzy powinni używać konta z ograniczonymi uprawnieniami do wykonywania rutynowych zadań nieadministracyjnych, a z konta z szerszymi uprawnieniami korzystać tylko podczas wykonywania określonych zadań administracyjnych.

- Definiuj grupy i członkostwo w tych grupach. Przy podejmowaniu decyzji o domyślnym poziomie dostępu do komputera przez użytkowników końcowych, czynnikiem decydującym jest zainstalowana baza aplikacji, która musi być obsługiwana. Jeśli w firmie są używane wyłącznie aplikacje zgodne z Programem logo systemu Windows dla oprogramowania, wszystkich użytkowników końcowych można umieścić w grupie Użytkownicy. Jeśli są również używane inne aplikacje, może być konieczne wpisanie użytkowników do grupy Użytkownicy zaawansowani lub też rozszerzenie uprawnień grupy Użytkownicy. Obie opcje oznaczają niższy poziom bezpieczeństwa.

- Zabezpieczaj dane przechowywane na komputerach stosując system plików NTFS.

- Stosuj silne hasła w obrębie całej domeny. W większości metod uwierzytelniania użytkownik musi podać hasło, aby potwierdzić swoją tożsamość. Przeważnie użytkownicy sami wybierają hasła i często preferują hasła proste, które mogą łatwo zapamiętać. W większości przypadków są one słabe i potencjalny intruz może je z łatwością odgadnąć lub wykryć. Słabe hasła pozwalają obejść ten składnik zabezpieczeń i stają się wrażliwym punktem w skądinąd bardzo dobrze zabezpieczonym środowisku. Silne hasła są znacznie trudniejsze do wykrycia i w efekcie zapewniają skuteczną ochronę zasobów firmy.

- Nie pobieraj ani nie używaj programów pochodzących z niezaufanych źródeł. Programy mogą zawierać instrukcje powodujące naruszanie systemu zabezpieczeń na wiele sposobów, czego skutkiem może być na przykład kradzież danych, odmowa usługi czy zniszczenie danych. Te złośliwe programy często przybierają formę innych wiarygodnych programów i mogą być trudne do zidentyfikowania. Aby uniknąć takich problemów, należy pobierać i uruchamiać tylko te programy, dla których istnieje gwarancja autentyczności i które pochodzą z zaufanych źródeł. Na komputerze powinien być również zainstalowany sprawny, aktualny skaner antywirusowy, który pozwoli podejmować odpowiednie działania zapobiegające przedostaniu się takiego programu do systemu.

- Dbaj o ciągłą aktualizację skanerów antywirusowych. Skanery antywirusowe często wykrywają zainfekowane pliki poprzez wyszukiwanie sygnatur, czyli znanych składników poprzednio zidentyfikowanych wirusów. Skanery przechowują sygnatury wirusów w pliku sygnatur, który przeważnie jest umieszczany na lokalnym dysku twardym. Ponieważ nowe wirusy pojawiają się z dużą częstotliwością, plik sygnatur powinien być również bardzo często aktualizowany tak, aby skaner mógł łatwo wykrywać wszystkie najnowsze wirusy.

- Używaj najbardziej aktualnych poprawek oprogramowania. Poprawki oprogramowania oferują rozwiązania znanych problemów z zabezpieczeniami. Należy regularnie sprawdzać witrynę sieci Web dostawcy oprogramowania i na bieżąco pobierać pojawiające się nowe poprawki oprogramowania używanego w firmie.

- Stosuj oprogramowanie typu firewall i kontroluj stan usług sieciowych działających w systemie.

- Zwróć uwagę na bezpieczną konfigurację przeglądarki internetowej.

- Skonfiguruj program antywirusowy do pracy w trybie monitora i systematycznie przeprowadzaj pełne skanowanie systemu programem antywirusowym.

- Odczytuj dzienniki systemowe i zapory sieciowej.

Zadanie2:

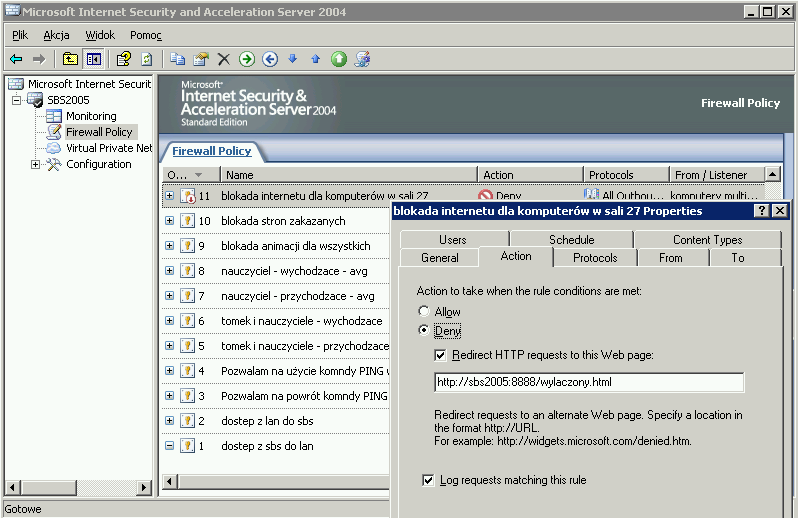

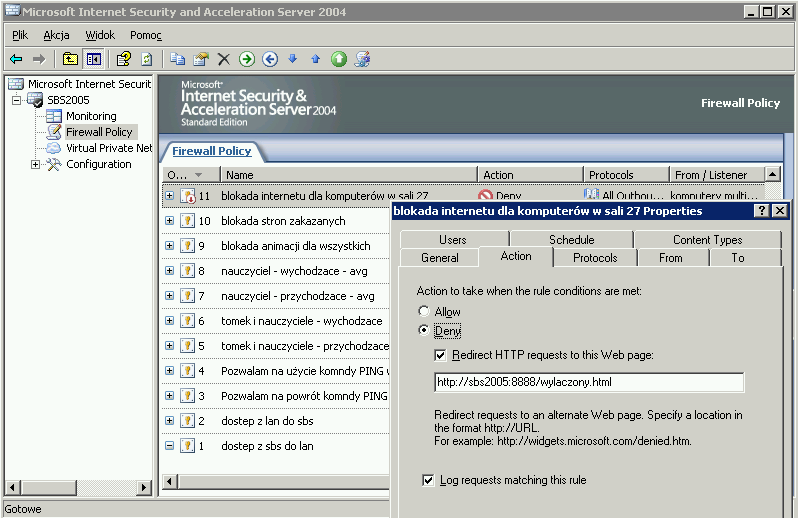

Sprawdź zabezpieczenia sieciowe na stanowisku komputerowym w pracowni. Wymień użyte narzędzia i opisz ewentualne błędy.

Zadanie3:

Utwórz prezentację w programie PowerPoint na temat "Oceny bezpieczeństwa komputera w pracowni szkolnej". Praca powinna zawierać wprowadzenie w postaci wyjaśnienia hasła bezpieczeństwa sieciowego oraz slajdy z krótkimi opisami i zrzutami ekranowymi narzędzi, za pomocą których użytkownik systemu Windows XP Professional może sprawdzić bezpieczeństwo komputera. Wykonaną pracę zapisz pod nazwą $nazwisko_security.ppt i prześlij pocztą elektroniczną do nauczyciela na adres greszata@zs9elektronik.pl.