T: Edytor rejestru. Dane, klucze i ich zawartości.

Edytor rejestru jest to zaawansowane narzędzie, służące do wyświetlania i zmieniania ustawień rejestru systemu, w którym są zawarte informacje dotyczące działania komputera. Informacje dotyczące konfiguracji systemu Windows są przechowywane w bazie danych (rejestrze) o strukturze drzewa. Chociaż Edytor rejestru pozwala na sprawdzanie i modyfikowanie ustawień rejestru, zwykle nie jest to konieczne, a dokonywanie nieprawidłowych zmian może uszkodzić system. Zaawansowany użytkownik, który jest przygotowany do edytowania i przywracania rejestru, może korzystać z Edytora rejestru bez obaw i wykonywać przy jego użyciu takie zadania, jak usuwanie podwójnych wpisów czy usuwanie wpisów odinstalowanych lub usuniętych programów. Foldery reprezentujące klucze rejestru są wyświetlane po lewej stronie okna Edytora rejestru w obszarze nawigacyjnym. W obszarze tematów po prawej stronie są wyświetlane wpisy klucza. Dwukrotne kliknięcie wpisu otwiera okno dialogowe edycji. Nie należy edytować rejestru, o ile nie jest to absolutnie konieczne. Jeżeli w rejestrze jest błąd, komputer może działać niepoprawnie. Jeżeli wystąpi taka sytuacja, można przywrócić wersję rejestru, która była używana przy ostatnim pomyślnym uruchomieniu komputera.

Edytor rejestru pomija standardowe zabezpieczenia, umożliwiając stosowanie ustawień, które mogą spowodować ograniczenie wydajności, uszkodzenie systemu, a nawet konieczność ponownego instalowania systemu Windows. Można bezpiecznie zmodyfikować większość ustawień rejestru przy użyciu programów znajdujących się w Panelu sterowania lub programu Microsoft Management Console (MMC). Jeżeli konieczne jest edytowanie rejestru bezpośrednio, należy najpierw wykonać jego kopię zapasową.

Edytor rejestru systemu Windows umożliwia wykonywanie następujących działań:

- przeglądanie zawartości rejestru systemowego,

- tworzenie kopii rejestru lub wybranych fragmentów,

- importowanie wpisów do rejestru z plików z rozszerzeniem .reg,

- przeglądanie przez sieć rejestru komputerów zdalnych,

- konfigurację uprawnień do poszczególnych elementów rejestru użytkownikom systemu,

- dodawanie, modyfikowanie i usuwanie wpisów w rejestrze.

Rejestr ma strukturę złożoną z warstw konfiguracyjnych. Te warstwy (poziomy) można grupować hierarchicznie za pomocą następujących elementów:

- gałęzie - reprezentowane są przez pliki w systemie (pliki rejestru - np. ntuser.dat),

- klucze - foldery widoczne w strukturze rejestru,

- podklucze - klucze zawarte w innych kluczach (klucze niższego rzędu),

- parametry - znajdują się w kluczach i podkluczach i przyjmują określone wartości.

Najwyższym elementem w hierarchii rejestru jest wierzchołek, zwany gałęzią (ang. hive). W rejestrze istnieje pięć gałęzi. Gałęzi nie można modyfikować, usuwać lub dodawać. W rejestrze systemowym wyróżniamy następujące klucze główne (gałęzie) i ich zawartości:

- HKEY_CURRENT_CONFIG - informacje o bieżącej konfiguracji sprzętowej.

- HKEY_CLASSES_ROOT - informacje dotyczące powiązania rozszerzeń plików oraz dane dotyczące OLE, informacje o skrótach. Kojarzenia plików z aplikacjami odbywa się za pomocą rozszerzeń. Dodatkowo, z typami plików związane są ikony.

- HKEY_CURRENT_USER - informacje dotyczące zalogowanych użytkowników, takie jak ustawienia pulpitu i połączeń sieciowych.

- HKEY_USERS - informacje dotyczące kont użytkowników, każdemu użytkownikowi poświęcony jest osobny klucz.

- HKEY_LOCAL_MACHINE - informacje dotyczące konfiguracji systemu i parametrów komputera lokalnego, takich jak wykryty sprzęt, zainstalowane oprogramowanie oraz ustawienia zabezpieczeń.

Łącza do gałęzi:

HKCR => HKLM\SOFTWARE\Classes

HKCC => HKLM\SYSTEM\CurrentControlSet\Hardware Profiles\Current

HKCU => HKU\Zalogowany_użytkownik

HKLM - gałąź zawiera wiele informacji dotyczących urządzeń komputera (np. pamięci, typów magistrali, sterowników, itd.) i oprogramowania

zainstalowanego w komputerze. Gałąź zawiera pięć następujących podkluczy:

- HARDWARE - zawiera informacje dotyczące sprzętu rozpoznanego przez system. W trakcie uruchamianie systemu zbierane są dane o podłączonych urządzeniach, a przy zamykaniu systemu dane te są kasowane. Klucz podrzędny HARDWARE jest kluczem zmiennym, nietrwałym. Zawiera cztery podklucze:

- ACPI - przeznaczony dla urządzeń standardu ACPI i interfejsów programowych zapewniających obsługę urządzeń typu Plug and Play i zaawansowanego zarządzania mocą (APM).

- DESCRIPTION - tu znajduje się opis sprzętu.

- DEVICEMAP - tu znajduje się odwzorowanie sterowników do odpowiednich urządzeń.

- RESOURCEMAP - ten klucz zawiera dane dotyczące przydziałów zasobów (np. pamięci fizycznej).

- SAM - w tym kluczu przechowywane są informacje dotyczące użytkowników i grup lokalnych, wraz z ich prawami dostępu do plików i folderów.

- SECURITY - ten klucz zawiera informacje dotyczące zabezpieczeń, które powinny być chronione przed niepowołanymi użytkownikami. Zawiera informacje dotyczące użytkowników, grup, praw dostępu, a także aplikacji i sterowników urządzeń znajdujących się w komputerze.

- SOFTWARE - zawiera informacje dotyczące aplikacji, takie jak ścieżki dostępu do składników aplikacji i plików uruchomieniowych czy licencje.

- SYSTEM - w tym kluczu przechowywane są trzy typy informacji:

- Zestawy kontrolne konfiguracji - zawierające dane potrzebne do poprawnego rozruchu systemu (bootowania).

- Informacje o konfiguracji systemu Windows - w skład tych informacji wchodzą parametry takie jak OSLoaderPath i SystemPartition.

- Informacje o konfiguracji podsystemu dyskowego - dotyczą samych urządzeń, ich pojemności, ustawień RAID i tak dalej. Te dane są wyświetlane w przystawce Disk Management.

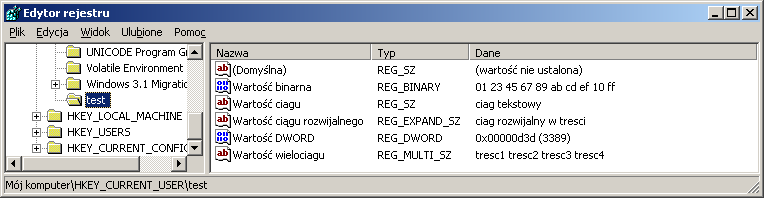

Parametry stosowane w systemie mogą przyjmować następujące typy danych:

- REG_BINARY - dane binarne, które można wyświetlać w formacie szesnastkowym, mogą być wykorzystywane przez urządzenia komputera,

- REG_DWORD - liczby czterobajtowe, 32-bitowe, które można wyświetlać w formacie binarnym, szesnastkowym i dziesiętnym,

- REG_EXPAND_SZ - ciągi rozwijalne o zmiennej długości, zawierają wykazy wartości, np. zmienne środowiskowe, przedstawione w czytelnym formacie, zmienne tego typu są podobne do wielociągu, poszczególne łańcuchy mogą być oddzielone przecinkami, odstępami albo znakami null,

- REG_MULTI_SZ - ciągi wielokrotne, wielociągi, zawierają kilka łańcuchów tekstowych oddzielonych za pomocą null, mogą np. zawierać informacje o położeniu innych elementów rejestru,

- REG_SZ - ciągi tekstowe o stałej długości, zawierają zwykle opis,

- REG_FULL_RESOURCE_DESCRIPTOR - seria zagnieżdżonych macierzy.

Ciekawostka Windows XP:

- Uruchom edytor rejestru (Start=>Uruchom, wpisz regedit lub regedt32, kliknij OK)

- Odszukaj klucz HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- Dodaj nową wartość DWORD (Edycja=>Nowy=>Wartość DWORD) i nadaj jej nazwę DisallowRun oraz przypisz jej 1.

- Wybierz Edycja=>Nowy=>Klucz i również nadaj mu nazwę DisallowRun

- W stworzonym podkluczu możesz teraz dodawać aplikacje, które chciałbyś zablokować. W tym celu dodajemy nową wartość ciągu (REG_SZ - Edycja => Nowy => Wartość ciągu) oraz przypisujemy każdej stworzonej wartości, jako daną nazwę pliku wykonywalnego (np. notepad.exe).

Ciekawostka Windows 9x:

- Uruchom edytor rejestru (Start=>Uruchom, wpisz regedit lub regedt32, kliknij OK)

- Odszukaj klucz HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- Dodaj nową wartość DWORD (Edycja => Nowy => Wartość DWORD) i nadaj jej nazwę RestrictRun oraz przypisz jej 1.

- Wybierz Edycja=>Nowy=>Klucz i również nadaj mu nazwę RestrictRun

- W stworzonym podkluczu możesz teraz dodawać aplikacje, które chciałbyś zablokować. W tym celu dodajemy wartość ciągu (REG_SZ - Edycja => Nowy => Wartość ciągu) i każdej stworzonej wartości przypisujemy nazwę pliku wykonywalnego (np. notepad.exe).

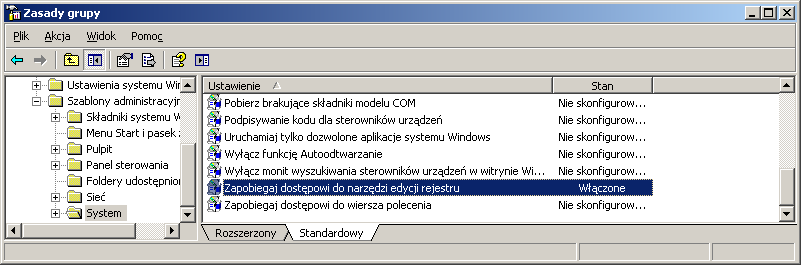

Zablokowanie edytora rejestru:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System]

"DisableRegistryTools"=dword:00000001

Odblokowanie edytora rejestru:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System]

"DisableRegistryTools"=dword:00000000

Dostęp do edytora rejestru można kontrolować poprzez konfigurację opcji Zapobiegaj dostępowi do narzędzi edycji rejestru w edytorze zabezpieczeń Zasady grupy (gpedit.msc).